ホビーショップチェーン「駿河屋」のECサイトで発生した大規模な個人情報・クレジットカード情報流出事件は、現代のEコマース業界におけるセキュリティの脆弱性を浮き彫りにした深刻な事案です。この記事では、事件の詳細な経緯から企業と消費者が取るべき対策まで、専門的な視点で徹底分析します。

事件の概要と影響範囲

発覚までの経緯と被害規模

2025年8月8日、株式会社駿河屋は自社運営のECサイト「駿河屋.JP」において、第三者による不正アクセスを受け、顧客のクレジットカード情報を含む個人情報が漏洩したことを公表しました。この事件は、単なるデータベースへの不法侵入ではなく、より巧妙で検知困難な「Webスキミング攻撃」によるものでした。

最初の異変は2025年7月23日に検知されましたが、実際のシステム改ざんの確認・修正が完了したのは8月4日のことです。この約2週間という期間において、駿河屋.jpを利用してクレジットカード決済を行った全ての顧客が、情報流出のリスクにさらされていたことになります。

専門家の分析によれば、駿河屋の利用者規模(月間400-600万人)とECサイトにおけるクレジット決済率を考慮すると、最も可能性が高いのは20万人-30万人規模の被害と推定されています。これは日本国内のEコマース業界において過去最大級の情報流出事件の一つとなる可能性があります。

流出した情報の詳細

今回の事件で流出したとされる情報は以下の通りです:

個人情報:

- 氏名

- 住所

- 郵便番号

- 電話番号

- メールアドレス

クレジットカード情報:

- カード番号

- 有効期限

- カード名義

- セキュリティコード(CVV/CVC)

- カードブランド情報

特に深刻なのは、通常であればECサイト側で保存されることのない「セキュリティコード」まで流出している点です。これは今回の攻撃がWebスキミングによるものであることを明確に示しており、攻撃の悪質性と技術的な巧妙さを物語っています。

Webスキミング攻撃の詳細分析

攻撃手法の解明

今回の駿河屋事件で用いられたWebスキミング攻撃は、従来のデータベース直接攻撃とは根本的に異なる手法です。攻撃者は以下のような段階的なプロセスを踏んで犯行を実行しました:

第一段階:侵入と改ざん

攻撃者はまず、駿河屋のWebサーバーの脆弱性を突いて不法侵入を果たしました。その後、決済ページのソースコードに「スキマー」と呼ばれる悪質なJavaScriptを埋め込みました。このスキマーは、ページの見た目や動作に影響を与えることなく、バックグラウンドで動作する非常に巧妙なプログラムです。

第二段階:情報収集

顧客が決済画面でクレジットカード情報を入力すると、スキマーがリアルタイムでその情報を傍受し、攻撃者が管理する外部サーバーに送信していました。この過程で、顧客も駿河屋も異常に気付くことはありませんでした。

第三段階:継続的な情報窃取

約2週間という長期間にわたり、この仕組みが稼働し続け、大量の個人情報とクレジットカード情報が流出し続けました。

なぜ検知が困難だったのか

Webスキミング攻撃が特に危険とされる理由は、そのステルス性にあります:

- ページの外観変化なし: スキマーが動作していても、決済ページの見た目や機能に一切変化がありません

- 正常な通信に偽装: 情報送信も正常なデータ通信に紛れて行われるため発見困難

- 利用者による検知不可能: 顧客側では異常を感知する手段がありません

- 従来の監視システムでは発見困難: 一般的なセキュリティ監視では検知しづらい攻撃手法

企業の対応と危機管理の課題

駿河屋の初期対応

駿河屋は事件発覚後、以下の対応を実施しました:

即座の対応措置:

- 2025年8月8日からクレジットカード決済の一時停止

- 決済代行会社への即座の連絡

- 外部調査機関による詳細調査の開始

- 個人情報保護委員会および警察への報告準備

顧客への対応:

- 公式サイトでの事件公表

- 影響を受けた可能性のある顧客への個別連絡準備

- 専用問い合わせ窓口の設置

対応の問題点と改善課題

しかし、駿河屋の対応には以下のような課題も指摘されています:

報告の遅れ: 7月23日に異変を検知してから公表まで約2週間を要した点について、より迅速な情報開示が求められます。個人情報保護法では、漏洩等の事実を知った日から3-5日以内の速報が義務化されており、この点での対応改善が必要でした。

詳細情報の不足: 初回発表時点では被害規模の詳細が不明確で、顧客の不安を増大させる結果となりました。

過去の問題事例: 実は駿河屋では以前から個人情報の取り扱いに関する問題が複数回指摘されており、今回の事件はその延長線上にある構造的な問題として捉える必要があります。

個人情報保護法との関係性

法的義務と罰則の現状

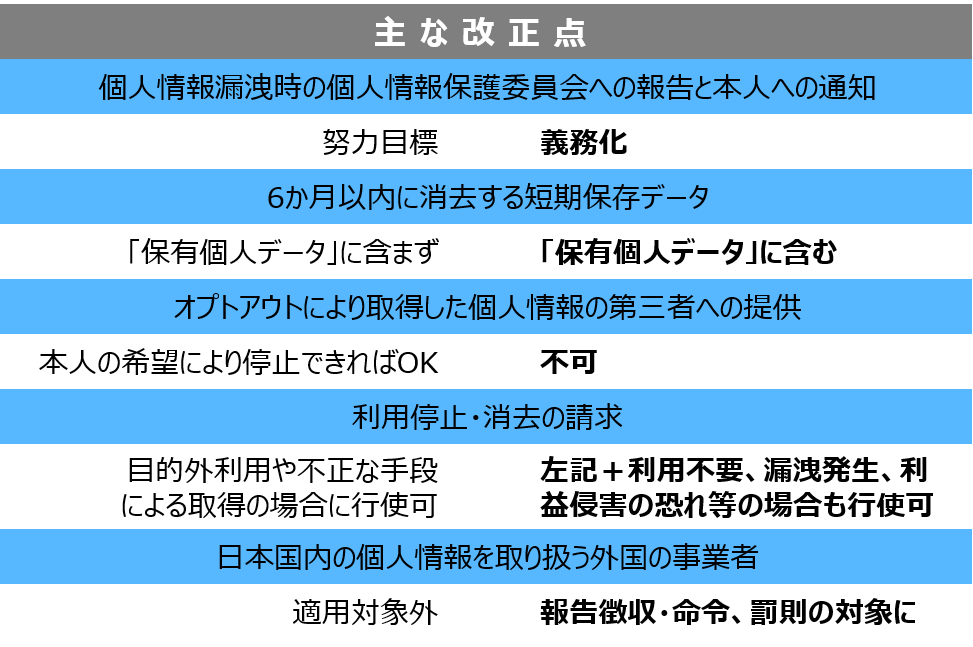

2022年4月の個人情報保護法改正により、個人情報の漏洩等が発生した場合の個人情報保護委員会への報告と本人への通知が義務化されました。今回の駿河屋事件は、この新しい法的枠組みの下で発生した重要な試金石となります。

報告義務の詳細:

- 速報: 事実を知った日から3-5日以内

- 確報: 発生から原則30日以内

- 対象: 1,000人を超える個人情報が関わる場合は必ず報告義務

現在の罰則体系:

- 個人: 1年以下の懲役または100万円以下の罰金

- 法人: 1億円以下の罰金

- 報告違反: 50万円以下の罰金

今後の法制度強化の可能性

現在、個人情報保護委員会では「いわゆる3年ごと見直し」の検討が進められており、課徴金制度の導入が議論されています。諸外国では既に高額な制裁金制度が存在しており(例:GDPR違反で最大年間売上高の4%または2,000万ユーロ)、日本でも同様の強化が検討されています。

消費者への実践的な自己防衛策

immediate Action(即座に取るべき行動)

駿河屋を利用したことがある消費者は、以下の対応を直ちに実施すべきです:

1. クレジットカード利用明細の徹底確認

- 2024年1月1日以降の全ての利用明細を詳細にチェック

- 身に覚えのない少額決済にも注意(テスト取引の可能性)

- 家族カードを含む全てのカードを対象に

2. カード会社への連絡

- 不審な取引を発見した場合は即座にカード会社に連絡

- 必要に応じてカードの停止・再発行を依頼

- 不正利用の可能性がある場合は警察への被害届も検討

3. パスワードの変更

- 駿河屋のアカウントパスワードを即座に変更

- 同じパスワードを使用している他のサイトも全て変更

長期的な防御戦略

多要素認証の活用: 可能な限り、利用するECサイトで多要素認証を有効にしましょう。これにより、仮にパスワードが流出しても不正アクセスのリスクを大幅に軽減できます。

プリペイドカードの活用: オンラインショッピングでは、チャージ式のプリペイドカードやバーチャルカードの利用を検討しましょう。これにより、被害を限定的に抑えることができます。

定期的な信用情報の確認: 年に数回、信用情報機関(CIC、JICC、KSC)で自分の信用情報を確認し、不正な利用がないかチェックしましょう。

ECサイト事業者が学ぶべき教訓

セキュリティ対策の基本原則

今回の事件は、ECサイト運営事業者にとって重要な教訓を提供しています:

1. 決済情報の非保持化(トークン化)

クレジットカード情報を自社サーバーで保持せず、決済代行会社のトークン化システムを活用することで、仮にシステムが侵害されても重要情報の流出を防げます。

2. PCI DSSへの準拠

Payment Card Industry Data Security Standard(PCI DSS)は、クレジットカード業界のセキュリティ標準です。これに準拠することで、決済関連のセキュリティレベルを大幅に向上させることができます。

3. Web Application Firewall(WAF)の導入

WAFは、Webアプリケーションレベルでの攻撃を検知・ブロックする防御システムです。SQLインジェクションやクロスサイトスクリプティング(XSS)などの攻撃を効果的に防御できます。

継続的な監視体制の構築

リアルタイム監視: システムの異常を24時間365日監視する体制を構築し、不審な活動を即座に検知できるようにする必要があります。

定期的な脆弱性診断: 外部の専門機関による定期的な脆弱性診断を実施し、システムの弱点を事前に発見・修正することが重要です。

インシデント対応計画: セキュリティ事件が発生した際の対応手順を事前に策定し、迅速かつ適切な対応ができる体制を整備しましょう。

業界全体への波及効果と今後の展望

Eコマース業界への影響

駿河屋事件は、日本のEコマース業界全体に以下のような影響を与えると予想されます:

セキュリティ投資の増加: 他のEC事業者は、同様の攻撃を受けないよう、セキュリティ投資を大幅に増やす可能性があります。これは短期的にはコスト増となりますが、長期的な信頼性向上につながります。

業界標準の見直し: ECサイトのセキュリティに関する業界ガイドラインや標準の見直しが進むと予想されます。

消費者の警戒心の高まり: 消費者のオンラインショッピングに対する警戒心が高まり、より慎重な事業者選択が行われるようになるでしょう。

技術的進歩への期待

AI活用した異常検知: 人工知能を活用した異常検知システムの導入により、Webスキミングのような巧妙な攻撃も早期発見できるようになると期待されます。

ブロックチェーン技術の応用: 取引記録の改ざん防止やトレーサビリティ向上のため、ブロックチェーン技術の導入も検討されています。

生体認証の普及: パスワードに依存しない生体認証システムの普及により、より安全な認証が可能になると予想されます。

国際的な動向との比較

海外での類似事件と対応

欧米では既に、同様のWebスキミング攻撃による大規模な情報流出事件が多数発生しており、各国で対策が強化されています:

米国の対応: 連邦取引委員会(FTC)による厳格な制裁金制度があり、大手企業でも数億ドル規模の制裁金が課されることがあります。

欧州の対応: GDPR(一般データ保護規則)により、企業に対して年間売上高の4%または2,000万ユーロの制裁金が課される可能性があります。2022年には日本企業も初めてGDPR違反による制裁金を課されました。

日本の制度強化の方向性

日本でも段階的に制度強化が進んでおり、以下のような動きが見られます:

課徴金制度の導入検討: 現在の刑事罰に加えて、行政制裁としての課徴金制度の導入が検討されています。

報告義務の拡大: 対象となる事件の範囲や報告期限のさらなる厳格化が議論されています。

企業の責任強化: 経営者レベルでの責任追及も視野に入れた制度改正が検討されています。

まとめ:デジタル社会の信頼回復に向けて

駿河屋の情報流出事件は、現代のデジタル社会におけるセキュリティの脆弱性を如実に示した重要な事案です。Webスキミングという巧妙な攻撃手法により、長期間にわたって大量の個人情報が流出したことは、企業と消費者双方にとって深刻な警鐘となりました。

企業に求められる対応:

- 継続的なセキュリティ投資と技術革新

- 迅速で透明性の高い情報開示

- 法的要求を上回る自主的な安全対策の実施

消費者に求められる対応:

- 複数のセキュリティ対策の併用

- 定期的な利用明細の確認習慣

- リスクを理解した上でのサービス選択

社会全体での取り組み:

- 法制度のさらなる強化

- 業界標準の継続的な改善

- セキュリティ技術の研究開発促進

今回の事件を単なる一企業の問題として捉えるのではなく、デジタル社会全体の課題として真摯に受け止め、官民一体となって対策を講じることが求められています。消費者の信頼回復と安全なデジタル経済の発展のために、すべてのステークホルダーが協力して取り組む必要があるでしょう。

今後も類似の事件が発生する可能性は高く、継続的な警戒と対策の改善が不可欠です。技術の進歩と規制の強化により、より安全で信頼できるデジタル社会の実現を目指していかなければなりません。

参考文献

[1] 株式会社駿河屋, 「第三者不正アクセスによる個人情報漏えいとクレジットカード決済停止に関するお詫びとお知らせ」, (2025/8/8), https://www.suruga-ya.jp/feature/osirase/2025_08_08.html

[2] 個人情報保護委員会, 「個人情報取扱事業者等が個人情報保護法に違反した場合」, https://www.ppc.go.jp/all_faq_index/faq1-q11-1

[3] Yahoo!ニュース, 「駿河屋ECサイトで個人情報とクレジットカード情報が漏洩」, (2025/8/9), https://news.yahoo.co.jp/expert/articles/1c3371bbe54513e593cb63611788fc608838b74b

[4] ファミ通.com, 「駿河屋.JPへの第三者による不正アクセスで個人情報漏えいが発生」, (2025/8/9), https://www.famitsu.com/article/202508/49452

[5] 株式会社ラック, 「国内ECサイトの被害を確認、Webスキミング攻撃の実態」, https://www.lac.co.jp/lacwatch/report/20220407_002923.html

[6] トレンドマイクロ, 「Webスキミングとはどのような攻撃なのか?」, (2024/11/8), https://www.trendmicro.com/ja_jp/jp-security/24/k/expertview-20241108-01.html

[7] 情報処理推進機構(IPA), 「2024年度中小企業等実態調査結果」速報版, (2025/2/14), https://www.ipa.go.jp/pressrelease/2024/press20250214.html

[8] 帝国データバンク, 「サイバー攻撃に関する実態調査(2025年)」, https://www.tdb.co.jp/report/economic/20250619-2025cyber-attack/

[9] 経済産業省, 「中小企業の実態判明 サイバー攻撃の7割は取引先へも影響」, (2025/2/19), https://www.meti.go.jp/press/2024/02/20250219001/20250219001.html

[10] 警察庁, 「令和6年におけるサイバー空間をめぐる脅威の情勢等について」, https://www.npa.go.jp/publications/statistics/cybersecurity/data/R6/R06_cyber_jousei.pdf

[11] 日本ネットワークセキュリティ協会, 「インシデント損害額調査レポート」, (2024), https://www.jnsa.org/result/incidentdamage/data/2024-2.pdf

[12] 個人情報保護委員会, 「漏えい等報告・本人への通知の義務化について」, https://www.ppc.go.jp/news/kaiseihou_feature/roueitouhoukoku_gimuka

[13] クレジット取引セキュリティ対策協議会, 「クレジットカード不正利用対策」, https://www.j-credit.or.jp/customer/5countermeasures-creditcard_fraud/

[14] エポスカード, 「ECサイト駿河屋.JP(suruga-ya.jp)におけるお客さま情報流出について」, (2025/8/9), https://www.eposcard.co.jp/articles/news/250809.html

[15] ASCII.jp, 「ホビー中心のECサイト「駿河屋」、クレカ番号/セキュリティコードを含む深刻な情報漏洩の可能性」, (2025/8/9), https://ascii.jp/elem/000/004/312/4312135/

タグ: 駿河屋,個人情報流出,クレジットカード情報,Webスキミング,サイバー攻撃,ECサイトセキュリティ,個人情報保護法,情報漏洩対策,データセキュリティ,プライバシー保護

Leave a Reply